Как поднять свой VPN на сервере

VPN (Virtual Private Network) — в переводе с английского означает «виртуальная частная сеть». Технология ВПН служит для защиты трафика от отслеживания и постороннего вмешательства. Однако бесплатные VPN-сервисы не всегда бывают надежными и безопасными на 100%, поэтому все большее количество пользователей хотят поднять собственный ВПН на личном виртуальном сервере. В нашей статье мы подробно расскажем, как настроить VPN на сервере с помощью OpenVPN. Начнем!

Настраиваем VPN на VPS: пошаговая инструкция 2024

Чтобы поднять свой ВПН на сервере, необходимо выполнить следующие шаги:

- Аренда виртуального сервера.

- Подключение к серверу по SSH.

- Установка и настройка OpenVPN.

- Скачивание конфига через FTP-клиент.

- Подключение к VPN.

Ниже мы подробнее расскажем о каждом пункте.

№1. Аренда виртуального сервера

Виртуальный выделенный сервер (VPS/VDS) — это вид хостинга, при котором в аренду сдается часть обычного физического сервера, выделенная с помощью технологии виртуализации. Арендовать VPS гораздо дешевле, чем целый физический сервер, а по возможностям они практически идентичны — свой VPN можно настроить и там и там.

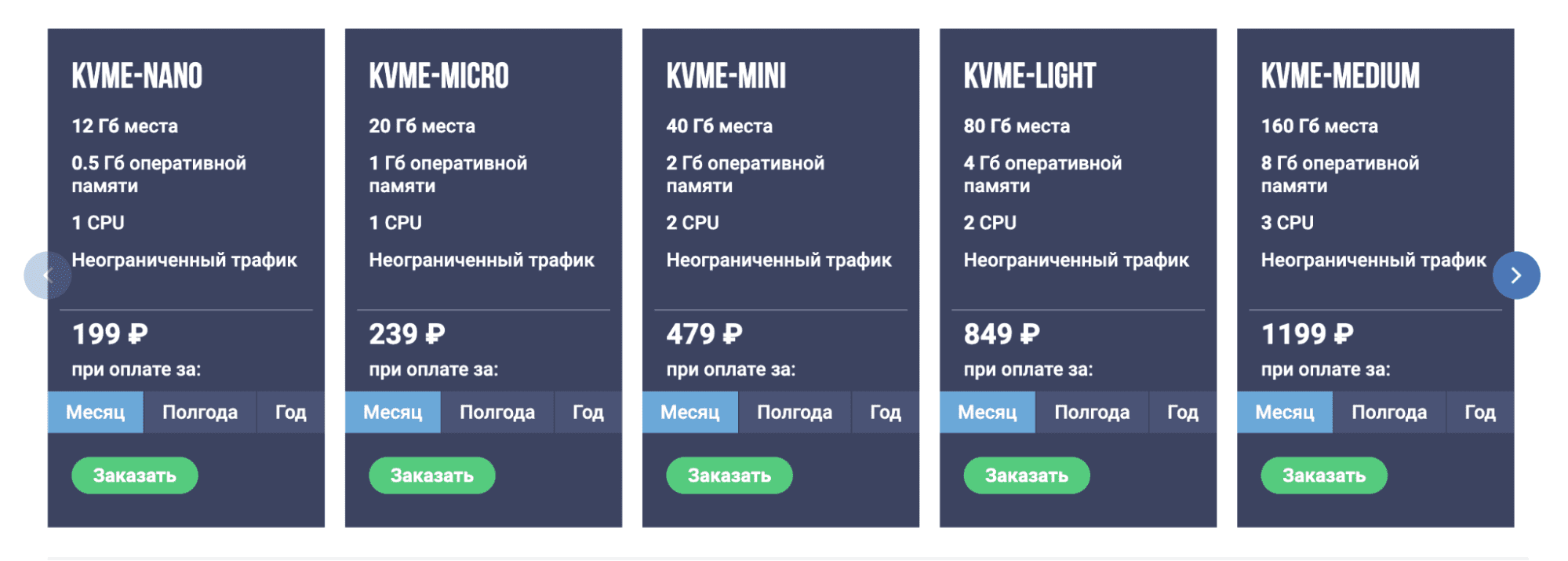

В компании «RuWeb» клиенты могут арендовать VPS для VPN в двух локациях: в России и Европе (Нидерланды). Стоимость услуги начинается от 199 ₽ в месяц.

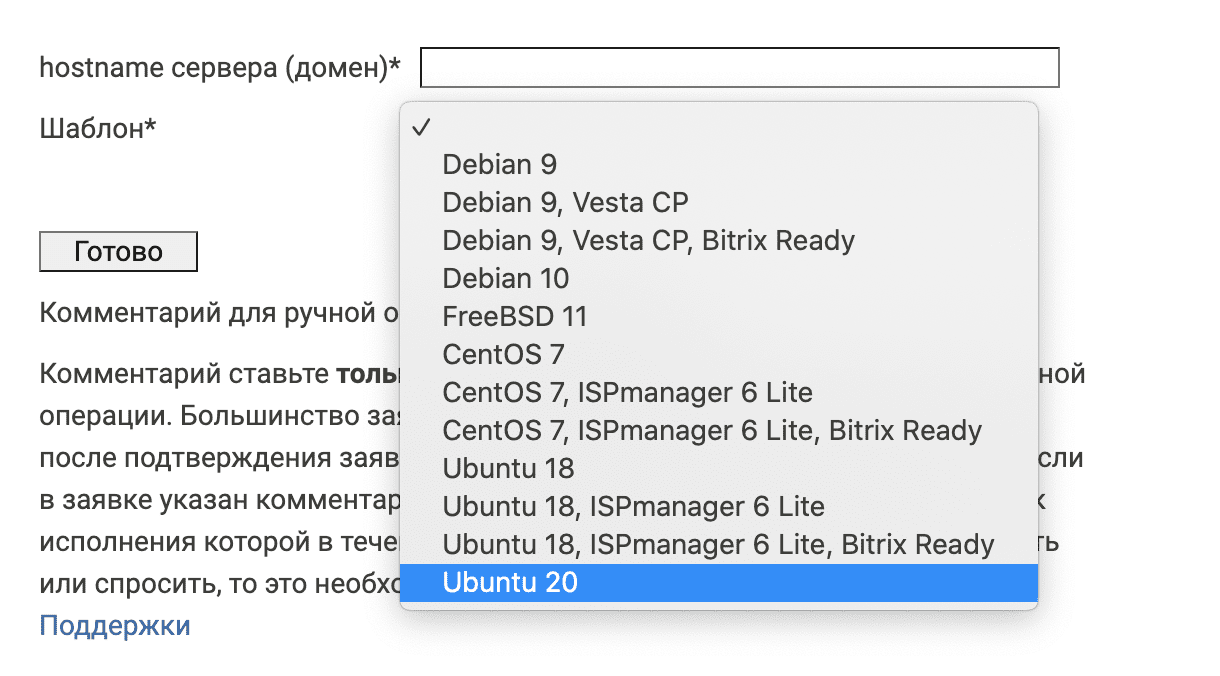

Для нашей задачи достаточно будет базового тарифа. Выбираем его, проходим простую процедуру регистрации и оплачиваем услугу. Обратите внимание, в нашем примере при выборе шаблона мы использовали Ubuntu 20.04.

После оплаты и активации вам придут доступы к серверу, которые понадобятся для дальнейшей работы: имя пользователя (логин), пароль и IP-адрес.

№2. Подключение к серверу по SSH

SSH — это протокол, позволяющий производить удаленное управление операционной системой. С помощью SSH-клиента (специальной программы) можно подключаться к VPS и производить необходимые настройки.

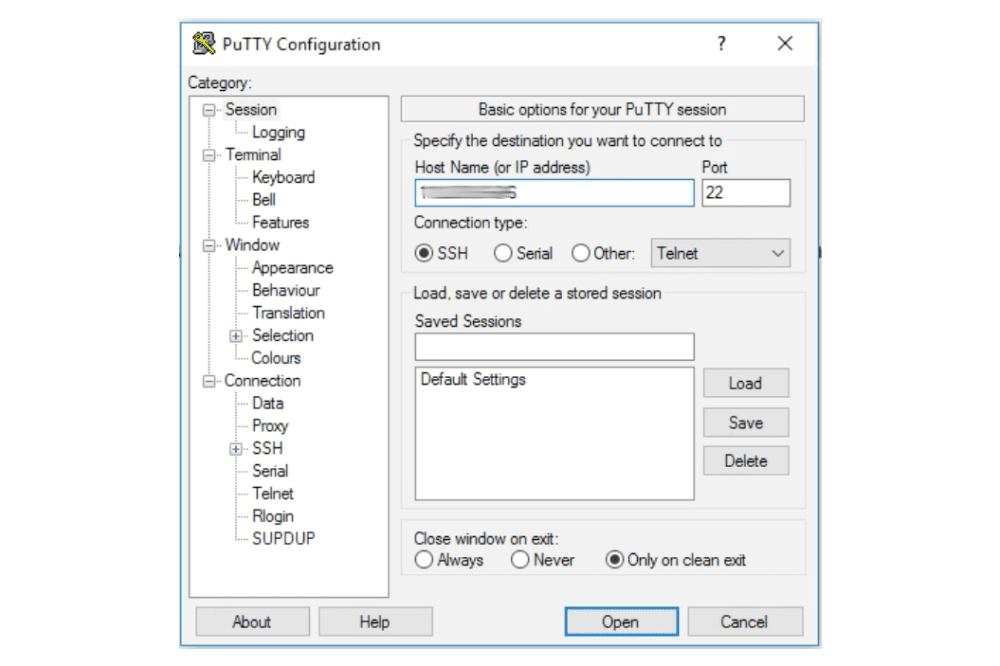

Для примера мы будем использовать SSH-клиент Putty — он бесплатный, скачать его можно с официального сайта.

Открываем Putty, в поле «Host Name» вводим IP-адрес сервера, в поле «Port» оставляем «22». Нажимаем кнопку «Open». Откроется консоль, в которой мы будем работать с сервером.

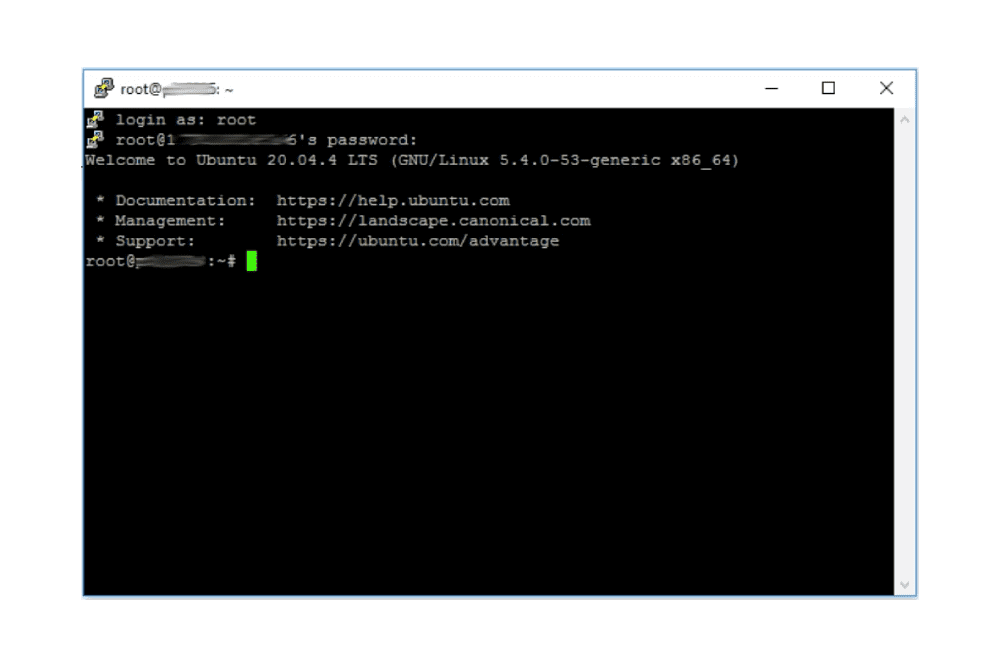

Вводим логин (в нашем случае «root») и нажимаем Enter. Вручную или правой кнопкой мыши вводим пароль от сервера и нажимаем Enter. Подключение прошло успешно. Обратите внимание, пароль не отображается в интерфейсе Putty — не пугайтесь, это нормально.

№3. Установка и настройка OpenVPN

Чтобы установить OpenVPN на сервер, вводим следующую команду и нажимаем Enter:

wget https://git.io/vpn -O openvpn-install.sh && bash openvpn-install.sh Запустится процесс установки. Далее выполним настройку и создадим конфигурационный файл:

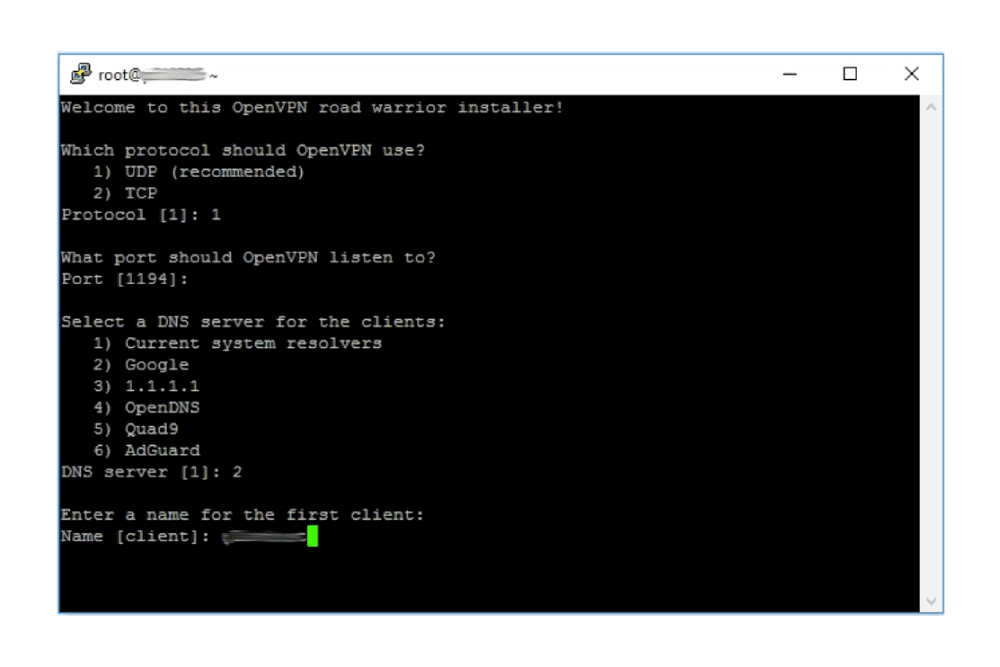

- Which protocol should OpenVPN use? Выбираем протокол: вводим цифру «1» и нажимаем Enter.

- What port should OpenVPN listen to? Ничего не вводим и просто нажимаем Enter.

- Select a DNS server for the clients. Выбираем DNS-сервер: например, вводим цифру «2» (Google) и нажимаем Enter.

- Enter a name for the first client. Придумываем имя клиента на английском языке (оно может быть любым) и нажимаем Enter.

Далее нажимаем любую кнопку для начала установки и ждем завершения.

№4. Скачивание конфига через FTP-клиент

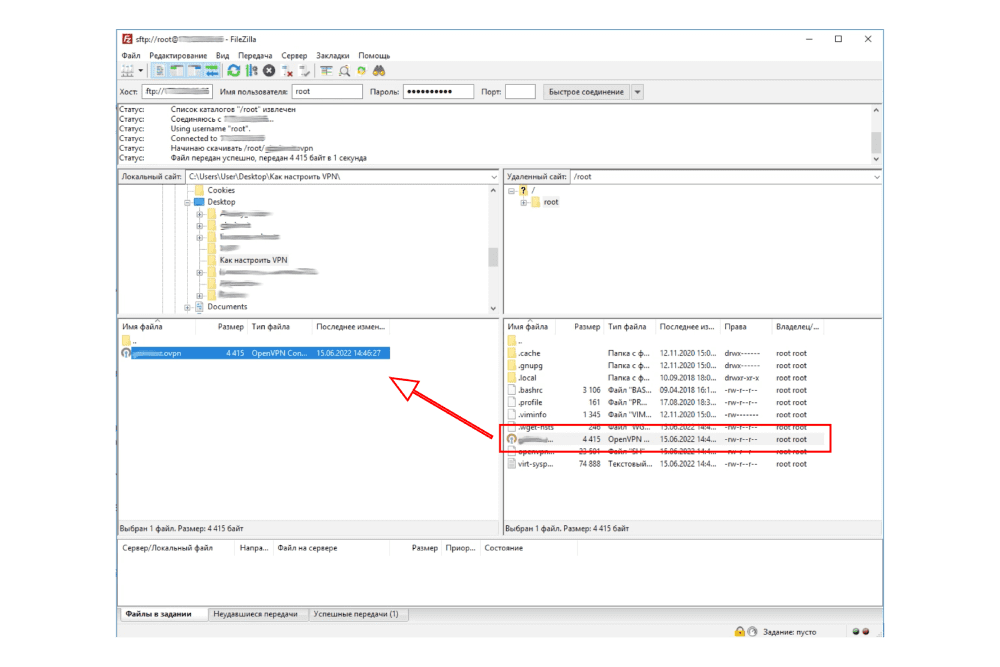

FTP — протокол передачи файлов по сети, а FTP-клиент — специальная программа для упрощения доступа к FTP-серверу. С помощью этой программы мы подключимся к VPS и скачаем созданный конфигурационный файл.

В нашем примере мы будем использовать бесплатный FTP-клиент FileZilla — скачать его можно с официального сайта.

Открываем FileZilla. В поле «Хост» вводим:

sftp://Айпи-адрес-сервера Имя пользователя и пароль — берем из доступов. Нажимаем кнопку «Быстрое соединение». После подключения в интерфейсе справа отобразятся папки на сервере, а слева — на вашем компьютере. Находим конфигурационный файл на сервере и сохраняем его у себя на компьютере (с помощью мыши перетаскиваем в левую часть экрана в интерфейсе FileZilla).

Чтобы открыть конфигурационный файл, нужно скачать программу OpenVPN с официального сайта.

№5. Подключение к VPN

После установки OpenVPN нажимаем на конфигурационный файл два раза и нажимаем «Да». Обратите внимание, файл сохранился в папке на нашем компьютере, которая была выбрана в программе FileZilla при скачивании.

OpenVPN может запуститься в свернутом виде. Чтобы подключится к ВПН, найдите иконку приложения в правом нижнем углу и нажмите на нее правой кнопкой мыши. Выберите конфигурационный файл и нажмите «Подключиться».

Как создать дополнительных клиентов OpenVPN на сервере: команды

Если вы хотите добавить клиентов на сервер с уже установленным OpenVPN — допустим, через время, когда клиент «созрел», — лучше использовать для этого специальную утилиту Easy-RSA. Это набор сценариев для управления сертификатами, который позволит вам легко создавать ключи и сертификаты для дополнительных клиентов.

Вам нужно будет подключиться к серверу по SSH, как мы делали в начале статьи, и, если утилита еще не установлена, ввести в терминал следующую команду:

sudo apt install easy-rsa Далее мы опишем действия пошагово.

-

Переходим в директорию Easy-RSA с помощью команды:

cd /usr/share/easy-rsa sudo nano vars source vars ./build-key

sudo cp keys/.crt keys/.key keys/ca.crt /etc/openvpn/ sudo nano /etc/openvpn/.ovpn sudo systemctl restart openvpn Готово! Мы добавили нового клиента, осталось только передать ему файлы. Используя вышеописанную инструкцию по работе с FileZilla, скачайте на свой компьютер .ovpn, .crt, .key и ca.crt. Эти четыре файла необходимо скопировать на клиентское устройство. Т. е. на компьютер или смартфон, с которого будет вестись подключение к вашей виртуальной частной сети. Следуйте указаниям того OpenVPN-клиента, который используется на этом устройстве.

Для создания нового пользователя вам нужно будет повторять процедуру, за исключением изменения настроек «vars».

В дополнение стоит отметить, что самый простой способ создания нового клиента OpenVPN (получения файла конфигурации *.ovpn) — просто запустить скрипт установки OpenVPN повторно.

Надеемся, у вас все получилось!

Заключение

Отлично, теперь вы знаете, как создать собственный VPN с помощью VDS-сервера. Остались вопросы? Обратитесь в службу технической поддержки RuWeb — наши специалисты обязательно помогут, если у вас возникнут трудности с настройкой на серверах нашей компании.

VPN предназначен для доступа на гос. ресурсы (например, Госуслуги) из-за рубежа.

Как поднять свой VPN на сервере в 2023 на Timeweb

На пороге 2023 год, а VPN всё так же актуален как и всегда. А по новому курсу доллара цена на него стала заоблачная. В этой статье я расскажу, как за 169 рублей в месяц поднять сервер со своим собственным VPN и получить доступ к любым сайтам.

Чем хорош собственный VPN?

Давайте сначала разберемся, зачем нужен VPN. Простыми словами, это технология, которая обеспечивает безопасность вашего доступа к интернету. С помощью VPN вы можете не волноваться о том, что злоумышленники получат доступ к вашим данным, когда вы используете общедоступные сети. Также VPN позволяет обойти блокировки вашего IP на различных веб-сайтах и сервисах.

Кроме того, все данные, которые вы отправляете и принимаете, будут зашифрованы. Это значит, что даже ваш интернет-провайдер не сможет видеть, что вы делаете в сети. Большинство известных VPN-сервисов имеют ограниченную скорость передачи данных и не всегда стабильное соединение, поэтому имеет смысл задуматься о создании собственного VPN. Я расскажу вам, как это сделать.

Мы будем направлять весь интернет-трафик с ваших устройств на ваш собственный VPN-сервер, используя программу OpenVPN. Это позволит вам передавать данные с максимальной скоростью, ограниченной только скоростью вашего интернет-подключения и сервера. Для этого нам потребуется виртуальный сервер VPS/VDS, так как только такие типы серверов подходят для работы с репозиторием OpenVPN. VPS/VDS имитирует работу физического сервера, позволяя устанавливать собственные операционные системы и программное обеспечение.

Итак, когда мы разобрались с основами, давайте перейдем к этапу аренды VPS/VDS.

Арендуем сервер

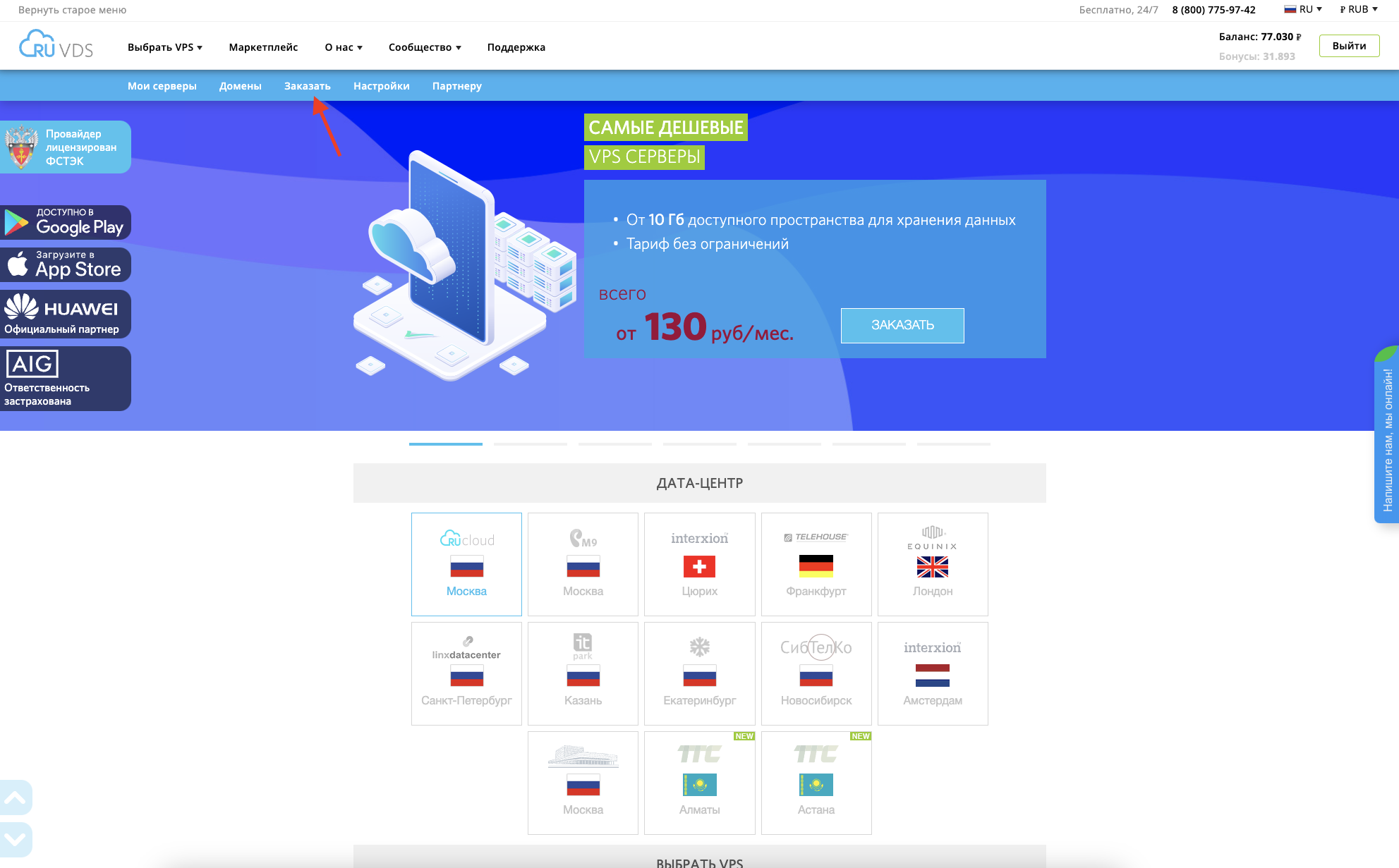

Для обеспечения надежного подключения требуется сервер с качественным интернетом. Я использую базовую настройку под названием «Cloud 15» с операционной системой Ubuntu 20.04, которую арендовал на хостинге Timeweb.

Скорость интернет-соединения при такой настройке составляет 200 Мбит/с. Этой скорости более чем достаточно для стабильной работы VPN на этом сервере.

Затем выбрать раздел «VPS/VDS» и кликнуть на кнопку «Заказать» рядом с настройкой «Cloud 15». После этого вам необходимо заполнить все необходимые поля, выбрать желаемый период оплаты, а также установить операционную систему Ubuntu 20.04. После этого нажмите кнопку «Заказать», чтобы завершить процесс.

Подключаемся к серверу по SSH

Для начала необходимо установить соединение с сервером посредством протокола SSH с помощью SSH-клиента. В моем случае, я использую приложение PuTTY, которое также рекомендую вам использовать.

Скачиваем приложение PuTTY ( с официального сайта) и устанавливаем его на компьютер. После установки открываем клиент, выбираем опцию «Добавить хост» и вводим данные, которые были высланы на вашу электронную почту после оплаты VPS/VDS. Вам потребуются следующие данные: Имя хоста (Hostname), Имя пользователя (Login) — root, Пароль (Password) и Порт (Port) — 22. Эти данные необходимо внести в соответствующие поля для создания нового подключения. Вот как это будет выглядеть в приложении PuTTY:

После ввода IP адреса, нажимаете Open и подключаетесь. В командной строке у вас попросит логин и пароль. Вставлять можно комбинацией славишь.

Устанавливаем OpenVPN на сервер

Вводим следующую команду для установки софта, с помощью которого мы будем копировать репозиторий OpenVPN с GitHub.

apt install git

После установки утилиты git копируем репозиторий OpenVPN на наш сервер и переходим в его папку:

cd openvpn-install/

Разрешаем выполнение установочного файла с помощью следующей команды:

chmod +x ./openvpn-install.sh

И запускаем установку OpenVPN:

./openvpn-install.sh

Настраиваем OpenVPN

В первом пункте выбираем протокол передачи данных TCP, так как он более надежный. Вводим цифру 2 и подтверждаем действие клавишей Enter.

На втором шаге вы можете пропустить этап, нажав клавишу Enter. Далее нам следует выбрать DNS-сервер для нашего сервера. Я предпочитаю использовать сервера AdGuard, так как они способны блокировать рекламу и нежелательный контент на веб-сайтах. Для того чтобы настроить такие DNS, введите цифру 6 и нажмите Enter.

Теперь необходимо задать имя для файла конфигурации. В моем случае, я дал ему имя «jsonic».

После этого подтвердите готовность к установке и дождитесь ее завершения. Обратите внимание на путь, указанный в конце лога установки.

Также, если вы хотите обеспечить полную анонимность вашего подключения к VPN, вы можете отключить логирование трафика с помощью следующей команды:

apt remove rsyslog

Подключаемся к нашему VPN

Теперь нам необходимо перенести конфигурационный файл, который создался в результате установки OpenVPN. Чтобы сделать это, выполним подключение к серверу по протоколу SFTP. В приложении Termius для этой цели переходим в раздел SFTP, выбираем «Выбрать хост» и определяем нужное подключение:

Далее переходим в указанную папку, которая была установлена в ходе процесса установки, и копируем оттуда файл конфигурации .ovpn (название мы указали при настройке установщика) при помощи кнопки «Передать на» на свое устройство. Файл можно сохранить в любой удобной директории.

После этого загружаем клиент OpenVPN на свое устройство (компьютер, ноутбук, смартфон или планшет). Это приложение поддерживает все популярные операционные системы. Я продемонстрирую вам, как его использовать на примере Android.

Открываем клиент, переходим в раздел «Файл», находим на устройстве файл с расширением .ovpn, который мы скопировали с сервера, и нажимаем «Импорт».

После успешного импорта конфигурации ставим галочку в пункте «Подключить после импорта» и жмем «Добавить».

Все готово! Теперь мы успешно подключены к нашему VPN!

Заключение

Создание своего VPN может показаться сложным и долгим, но это только на первый взгляд. Сама настройка и покупка сервера у меня заняла не более 30 минут. С учётом того, что вы сможете экономить на VPN каждый месяц по 500-800 рублей и ваш трафик некому не попадёт в руки, то эти 30 минут того стоят.

Безопасный OpenVPN на VPS за несколько минут

В связи с последними событиями и возможной блокировкой публичных VPN сервисов созрела идея облегчить жизнь людям и сделать скрипт для быстрой установки OpenVPN со всеми настройками и легким выпуском сертификатов.

Скрипт позволяет одной командой создать работающий сервер и создать файлы конфигурации для клиентов в unified формате (то есть с сертификатами, включёнными в файл конфигурации). Кстати, эти файлы подходят для мобильных устройств.

Скрипт создавался для машин с CentOS 7.x или Ubuntu Server 17.x, использование на Ubuntu 16.x. возможно, но там OpenVPN 2.3.x в репозиториях. При необходимости можно добавить другие дистрибутивы, но обычно при покупке VPS можно выбрать систему и это не так важно.

Скрипт написан на bash за пару часов, возможны ошибки и наверняка что-то можно было реализовать проще и лучше.

Запускайте скрипт на свежей машине, он перезаписывает правила iptables и конфигурацию OpenVPN. И да, в правилах iptables разрешен порт ssh 22, если вы поменяли его на другой, не забудьте поменять порт в скрипте.

Особенности

- По умолчанию рекомендуется cipher AES-256-GCM (что достаточно безопасно на данный момент);

- По умолчанию используется auth SHA256 (вместо дефолтного SHA1);

- По умолчанию для OpenVPN 2.4.x используется tls-crypt (что усложняет обнаружение трафика OpenVPN);

- По умолчанию использует Google DNS и блокировку локальных DNS (setenv opt block-outside-dns) для предотвращения DNS Leak;

- Создаются все нужные правила в iptables и ip6tables;

- Есть поддержка IPv6.

Как пользоваться

Использовать скрипт очень просто, скачайте файл openvpnsetup.sh на ваш VPS, дайте ему права на запуск chmod +x openvpnsetup.sh и запустите ./openvpnsetup.sh. В результате вы получаете настроенный сервер, готовый к работе на выбранном вами порту.

В папке /etc/openvpn создается скрипт newclient.sh, который нужен для создания файлов конфигурации клиентской части, использовать его так же просто — ./newclient.sh clientname. Результатом будет файл /etc/openvpn/bundles/clientname.ovpn, который сразу можно использовать на клиенте, просто положите его в папку config (в случае использования на Windows) на вашей машине.

Если вы захотите пересоздать сервер, просто удалите все из папки /etc/openvpn и запустите скрипт заново (естественно, клиентские сертификаты надо будет перевыпустить).

Советы по выбору VPS для OpenVPN

- В первую очередь смотрим на цену, можно найти предложения за $3-4 в месяц, что дешевле многих VPN сервисов;

- Выбирайте VPS ближе к вам географически, если хотите иметь приемлемую скорость через VPN. Чем меньше пинг от вас до VPS, тем лучше скорость;

- Выбирайте минимальную конфигурацию. OpenVPN не использует больше одного ядра и может работать на 256MB памяти. Минимального дискового пространства в 3-5GB так же вполне достаточно;

- Некоторые VPS ограничены по трафику, но обычно это 1TB в месяц, если вы планируете использовать больше, рассмотрите другие тарифные планы;

- Перед тем как оформить заказ на VPS, уточните разрешена ли загрузка торрентов (при условии, что они вам нужны, конечно);

- Так же можно уточнить включены ли TUN/TAP устройства в системе. В скрипте есть проверка на это, но лучше уточнить до покупки, возможно их и нельзя будет включить через поддержку провайдера VPS;

- Наличие IPv6 адреса, скрипт позволяет настроить сервер с поддержкой IPv6 и возможно вы захотите иметь возможность посещать IPv6 ресурсы через VPN.

Бонус: результат проверки анонимности на 2ip.ru:

Будни техпода. Поднимаем VPN на VDS сервере

В последнее время достаточно сильно выросла популярность различных VPN сервисов, и думаю, почти каждый, так или иначе, сталкивался с необходимостью получить доступ к тому или иному ресурсу, который по какой-либо причине недоступен на территории РФ. Да, есть множество бесплатных решений, которые позволяют спрятать свой IP адрес или получить доступ к нужному ресурсу, но, как говорится, «бесплатный сыр только в мышеловке», и такие сервисы, для обеспечения своего существования спокойно могут продавать всю информацию, содержащуюся в вашем трафике.

В связи с этим нам в поддержке также не удалось избежать вопросов о возможности поднятия своего VPN на наших серверах. Выделить хотел бы два вопроса: 1. IP-адрес будет принадлежать только мне, и другие пользователи не смогут его использовать? 2. Возможно ли с помощью VPN настроить доступ к корпоративной информации компании. Чтобы доступ был лишь с определённых IP? На оба вопроса ответ положительный. Одной из особенностей VDS сервера является то, что серверу присваивается статический IP-адрес, и на протяжении всего использования, он меняться не будет. Адрес может быть присвоен только одному серверу, так что другие пользователи, пока существует ваш сервер, не смогут им воспользоваться. То есть, и VPN настроенный на вашем VDS сервере всегда будет иметь один и тот же IP адрес.

Другие статьи серии «Будни техпода»

- Пробрасываем USB наĸопитель через RDP соединение

- Разворачиваем Android на Hyper-V

- Подготовка сервера с Linux для работы по RDP

- Стриминг через VDS-сервер

- Разворачиваем сайт из конструктора на vds за 130 рублей

- Размещение игрового сервера на VDS

- Поднимаем VPN на VDS сервере ← Вы здесь

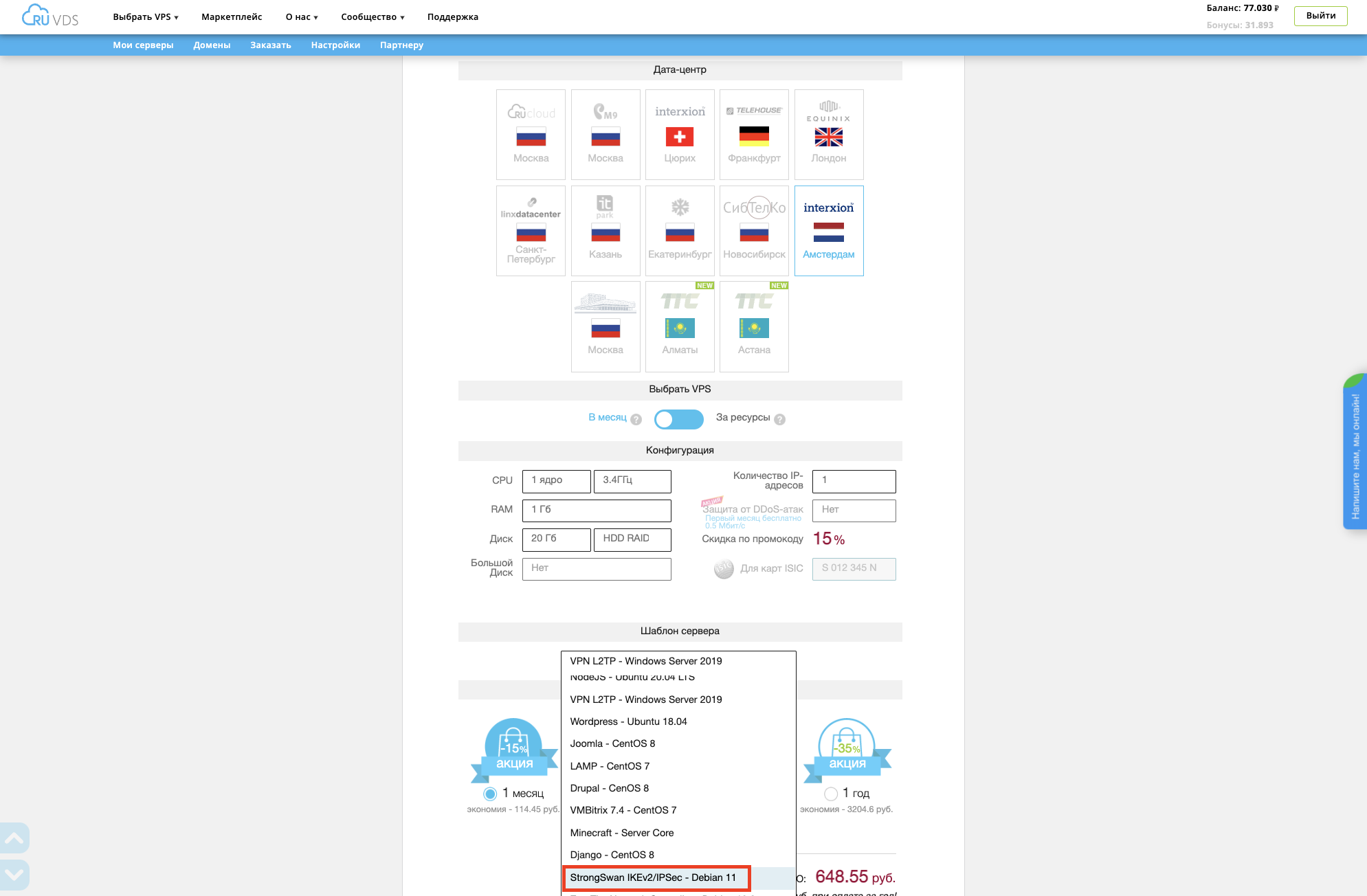

При желании можете рассмотреть вариант ручной настройки, например, OpenVPN на linux, подробная инструкция об этом есть в нашем справочнике, но мы для удобства подготовили два готовых шаблона с предустановленными VPN (L2TP на Windows Server 2019 и StrongSwan IKEv2/IPSec на Debian 11), чтобы упростить процесс настройки и позволить даже самым неопытным пользователям получить свой личный VPN-сервер. Больше всего вопросов приходят от пользователей MacOS и Windows, поэтому настройку на этих системах рассмотрим в первую очередь. Также рассмотрим установку на Android и IOS.

Заказ сервера на основе шаблона VPN L2TP

Для начала нам необходим сам VDS-сервер. Создать его можно через конфигуратор на нашем сайте, после регистрации и авторизации, нажав на кнопку « Заказать ».

В первую очередь нам необходимо выбрать расположение сервера (в моём случае это дата-центр Telehouse, Франкфурт). Далее выбираем саму конфигурацию (минимальной конфигурации: 1 CPU, 1 RAM и 20гб HDD, как правило, достаточно для работы VPN). В качестве операционной системы выбираем шаблон сервера — VPN L2TP — Windows Server 2019. Выбираем срок аренды сервера и жмём «оплатить» (вы можете также воспользоваться нашим промокодом HABR15 , чтобы получить дополнительную скидку в 15%, которая суммируется со всеми остальными скидками).

Дожидаемся завершения установки сервера и переходим во вкладку «Мои серверы», где мы сможем увидеть сам сервер, а также посмотреть данные для подключения к нему. Нас интересуют IP адрес сервера, логин и пароль.

▍ Настройка и подключение к VPN L2TP в Windows

В случае с Windows (Windows 10 / Windows 11), настройка производится во вкладке «Параметры» — «Сеть и Интернет» — «VPN».

Выбираем пункт « Добавить VPN ».

В открывшемся окне нам необходимо указать параметры VPN, а также данные для подключения: Имя подключения — Имя нашего VPN, Имя или адрес сервера — IP-адрес нашего VDS сервера, Тип VPN — «L2TP/IPsec с общим ключом». Общий ключ — « vpn ». Данные для входа — логин и пароль от нашего VDS сервера. Жмём « Сохранить ».

Готово. VPN добавлен и теперь к нему можно подключиться. Сделать это можно через трей, находящийся в правом нижнем углу. Открываем его и выбираем «Виртуальная сеть (VPN)».

Выбираем нужный нам VPN и жмём кнопку « Подключиться ».

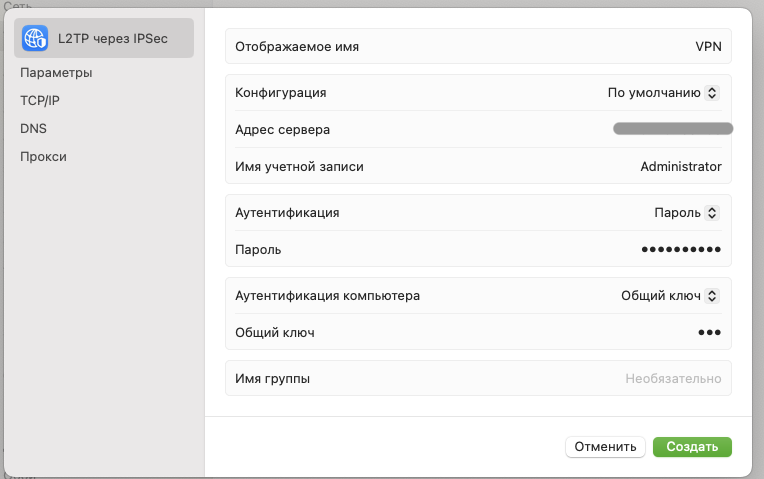

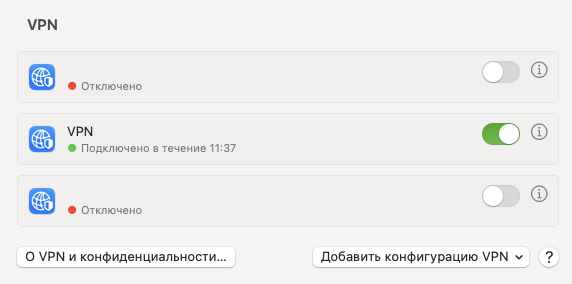

▍ Настройка и подключение к VPN L2TP на MacOS

В случае с MacOS настройка VPN подключения происходит в настройках. Переходим в раздел VPN, жмём кнопку «Добавить конфигурацию VPN» и в выпадающем меню выбираем «L2TP через IPsec».

В открывшемся окне указываем следующие данные: Отображаемое имя — имя VPN подключения, Адрес сервера — IP-адрес нашего VDS сервера, Логин и пароль от нашего сервера, а также аутентификация компьютера через Общий ключ — « vpn ». Заполняем все данные и жмём кнопку « Создать ».

VPN успешно настроен и теперь к нему можно подключиться.

Также VPN-подключение можно вынести в пункт управления, для более быстрого доступа. Для этого переходим в «Настройки» — «Пункт управления», находим « VPN » и выбираем «Показывать в строке меню».

Теперь VPN отображается в верхней части экрана, и к нему можно быстро подключиться.

▍ Настройка VPN L2TP на IOS

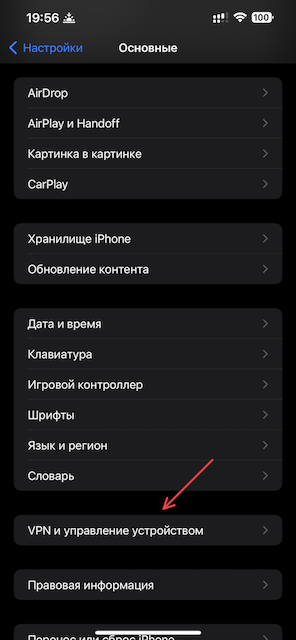

В случае с IOS процедура настройки VPN схожа с MacOS, и производится также через меню «Настройки». Переходим в «Настройки» — «Основные» — «VPN и управление устройством».

В открывшемся меню выбираем «Добавить конфигурацию VPN».

Вводим следующие данные: Тип — «L2TP», Описание — имя нашего VPN подключения, Сервер — IP-адрес нашего VDS сервера, логин и пароль от сервера, а также общий ключ — « vpn ». Жмём « Готово ».

Подключение успешно создано. Выбираем его и жмём на кнопку включения.

▍ Настройка VPN L2TP на Android

В случае с Android расположение настроек VPN может немного отличаться, в зависимости от модели телефона. В этом примере будет использоваться «Huawei Nova 3». Открываем « Настройки » и находим пункт « Беспроводные сети ».

В открывшемся меню выбираем пункт « VPN », а затем жмём «Добавить сеть VPN».

Во вкладке «Изменение сети VPN» нам необходимо указать следующие ключевые параметры: Тип — «L2TP/IPSec PSK», Сервер — IP-адрес нашего VDS сервера, Общий ключ IPSec — « vpn ». Жмём « Сохранить ».

Выбираем созданное нами подключение в списке, и в открывшемся окне вводим логин и пароль от нашего vds сервера. Сохраняем и подключаемся к серверу.

Готово. VPN успешно настроен и им можно пользоваться.

Заказ сервера на основе шаблона StrongSwan IKEv2/IPSec

Теперь рассмотрим второй, предоставляемый нами вариант с VPN. По аналогии VPN L2TP, заказываем сервер через конфигуратор, а в качестве операционной системы выбираем шаблон сервера «StrongSwan IKEv2/IPSec — Debian 11».

Дожидаемся завершения установки сервера и переходим во вкладку «Мои серверы», где мы сможем посмотреть IP адрес нашего сервера, а также логин с паролем.

Для дальнейшей настройки нам необходимо в адресную строку браузера ввести следующий адрес (необходимо указать IP, который отображается во вкладке « Мои серверы »):

В открывшемся окне авторизации вводим логин и пароль от сервера, которые также доступны во вкладке « Мои серверы ».

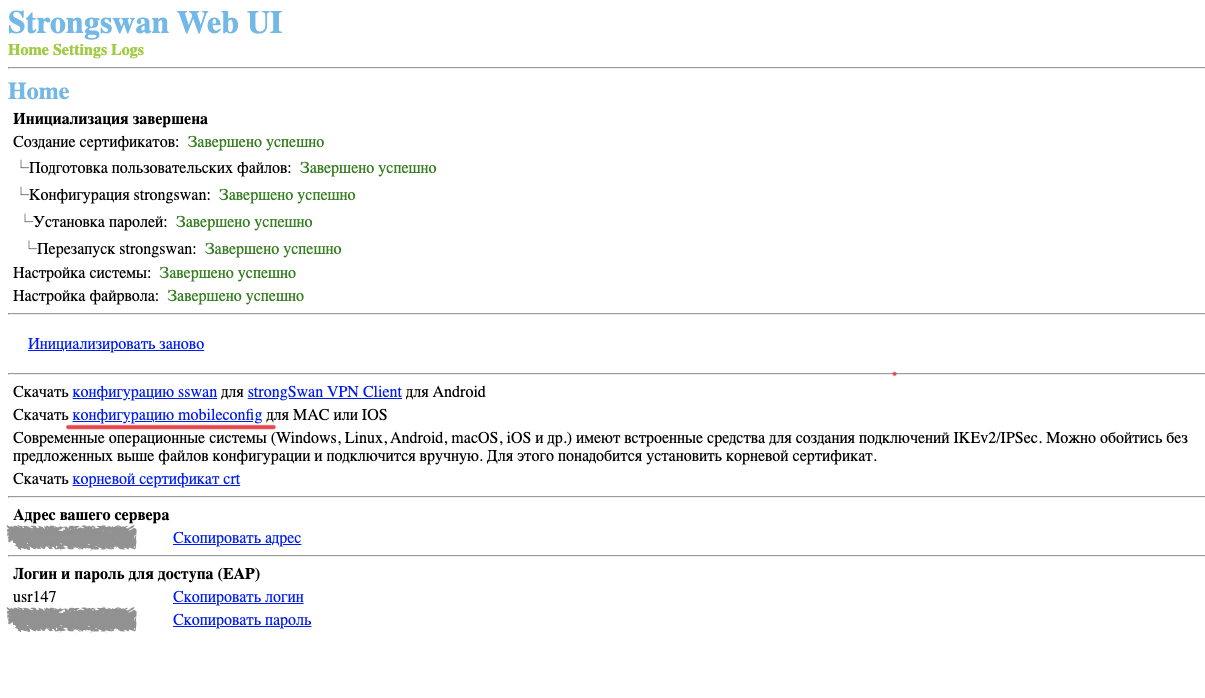

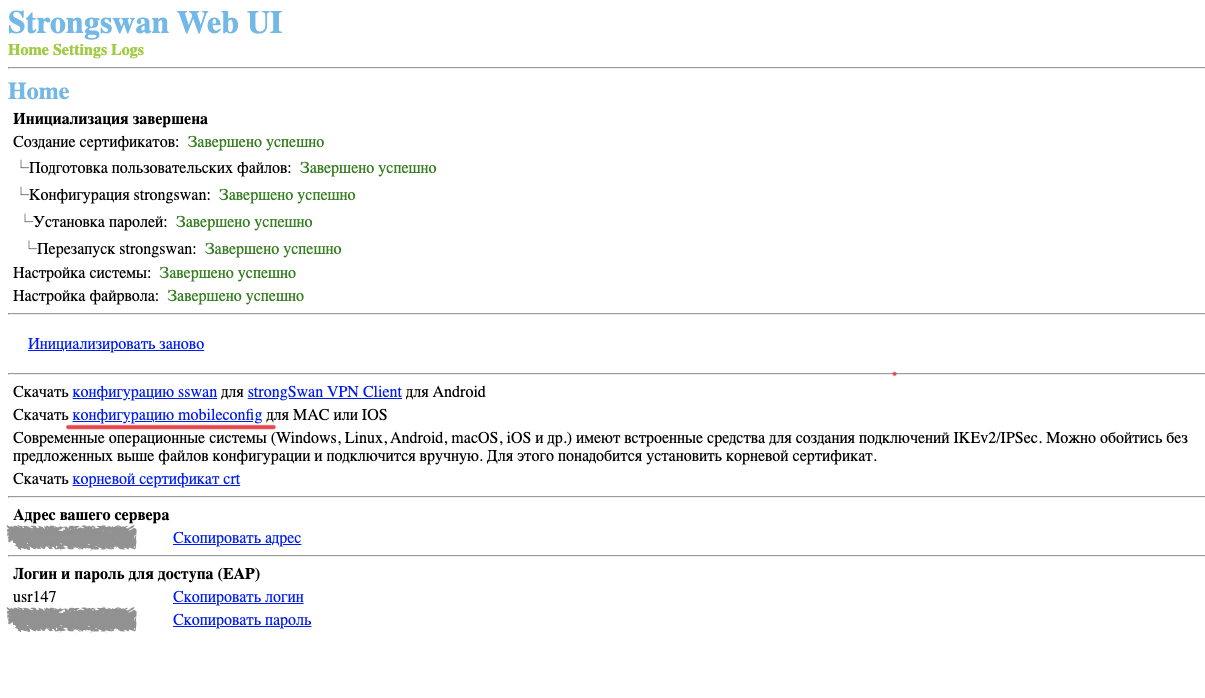

После ввода данных авторизации откроется окно настроек. Нажимаем на «произвести инициализацию» чтобы сервер автоматически применил все необходимые настройки и сгенерировал сертификаты.

После завершения всех этапов настройки у нас появится доступ к файлам конфигурации, необходимым для настройки VPN, а также логин и пароль. В случае с Windows нам необходимо скачать только «корневой сертификат crt».

▍ Настройка и подключение к VPN IKEv2 в Windows

Перед началом настройки VPN нам необходимо установить сертификат. Запускаем ранее скачанный файл, и в открывшемся окне нажимаем «Установить сертификат»

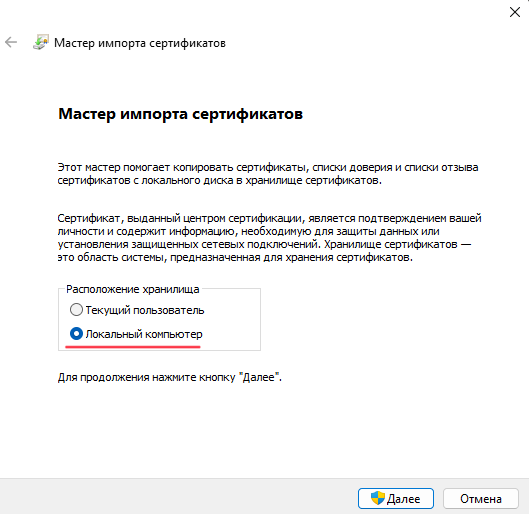

В открывшемся окне «Мастер импорта сертификатов» нам необходимо выбрать Расположение хранилища — локальный компьютер.

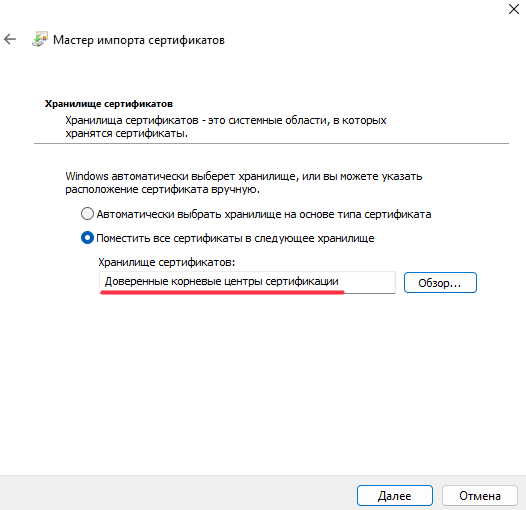

Затем необходимо нажать кнопку «Обзор» и вручную указать хранилище — «Доверенные корневые центры сертификации».

Соглашаемся с последующими шагами, нажимая «Далее» и затем «Готово». Теперь можно приступить к настройке самого VPN. Аналогично прошлому методу, настройка производится через меню «Сеть и Интернет» — «VPN». Жмём кнопку « Добавить VPN ».

В открывшемся окне указываем: Имя подключения — Имя нашего VPN, Имя или адрес сервера — IP-адрес нашего VDS, Тип VPN — «IKEv2», а также логин и пароль. Сохраняем и готово.

▍ Настройка и подключение к VPN IKEv2 на MacOS

В случае с MacOS, для настройки VPN нам необходимо скачать профиль конфигурации « mobileconfig ».

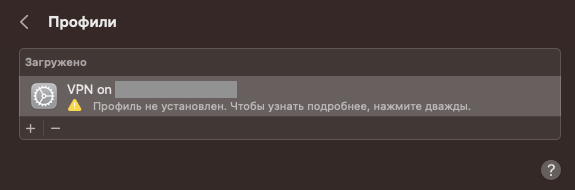

Запускаем данный файл, а затем переходим в «Настройки» — «Конфиденциальность и безопасность» — «Профили».

Выбираем появившийся в данной вкладке профиль и устанавливаем его.

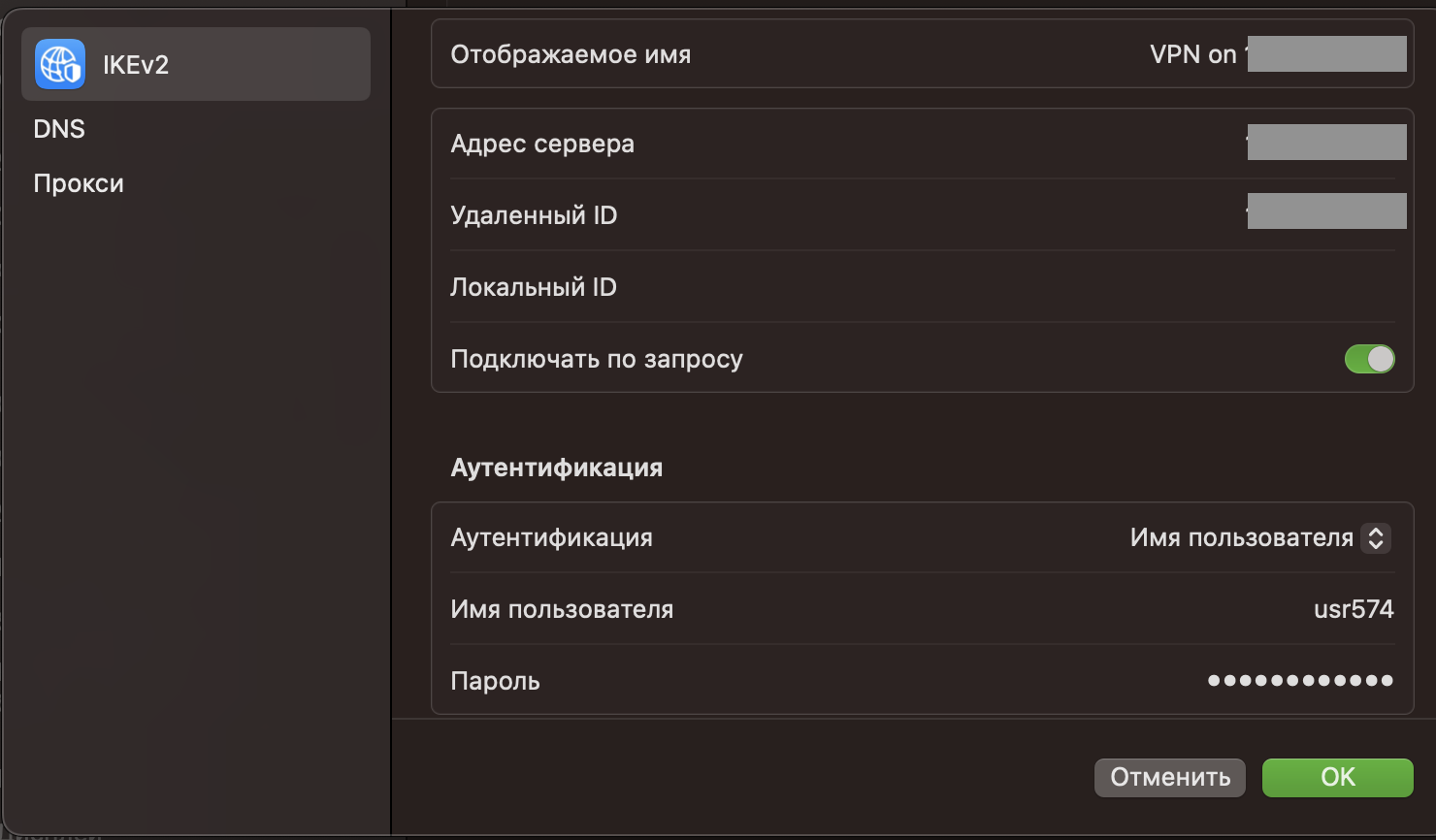

Готово, vpn подключение успешно создано. В момент написания этой статьи я обратил внимание, что в некоторых последних версиях MacOS, у VPN могут возникать ошибки с подключением, при использовании сертификата для авторизации. В этом случае можно немного изменить настройки VPN подключения, и для авторизации использовать данные, которые были сгенерированы при инициализации. Для этого переходим в «Настройки» — «VPN» и выбираем наше VPN подключение. В настройках этого VPN подключения меняем пункт « Аутентификация » на « Имя пользователя » и вводим логин и пароль.

Теперь проблем возникать не должно. Если потребуется удалить это подключение, тогда вновь переходим во вкладку « Профили » и удаляем установленный ранее профиль.

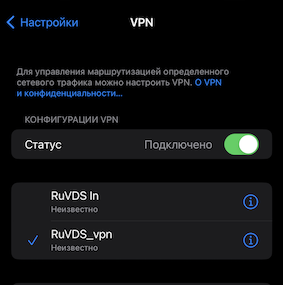

▍ Настройка VPN IKEv2 на IOS

Настройка на IOS очень схожа с настройкой на MacOS. Нам потребуется тот же профиль конфигурации.

Скачиваем его и переходим в «Настройки» — «Основные» — «VPN и управление устройством». Здесь нам необходимо найти загруженный нами профиль.

Выбираем его и жмём « Установить ». Нас попросят ввести «Имя пользователя для профиля» и « Пароль ». Это логин и пароль со страницы настроек. Вводим их и жмём « Готово ».

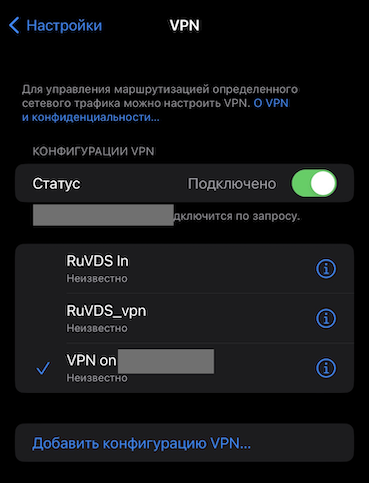

Подключение успешно создано и теперь перейдя в «Настройки» — «VPN», мы сможем увидеть его и подключиться к нему.

▍ Настройка VPN IKEv2 на Android

Для настройки VPN IKEv2 на Android, нам необходимо скачать VPN-клиент Strongswan, а также файл с профилем конфигурации для данного клиента. Сделать это можно, перейдя по соответствующим ссылкам на странице настроек.

Скачиваем и устанавливаем приложение «strongSwan VPN Client».

Теперь нам необходим сам файл с профилем конфигурации. Выбираем его и в окне «открыть с помощью» выбираем скаченный VPN клиент.

В открывшемся окне импорта vpn профиля указываем логин и пароль от сервера, и жмём кнопку « IMPORT ».

Готово. Профиль добавлен и теперь можно его выбрать из списка и подключиться к нему.

▍ Пара слов в заключение

Как мы смогли увидеть, в настройке своего личного VPN сервера нет ничего сложного, а подключиться к нему возможно практически с любого устройства. В ситуациях, когда важно сохранить конфиденциальность передаваемой информации, или иметь VPN со статическим IP адресом, который будет принадлежать именно вам, личный VPN сервер будет намного удобнее и безопаснее, чем его аналоги.